攻击者卷土重来,1.42亿次请求导致源站服务不可用

不是哥们,静态你也打2.0

我就知道他肯定还来。这次明显做了充足的准备,上来就给我灌了1.42亿次的请求。

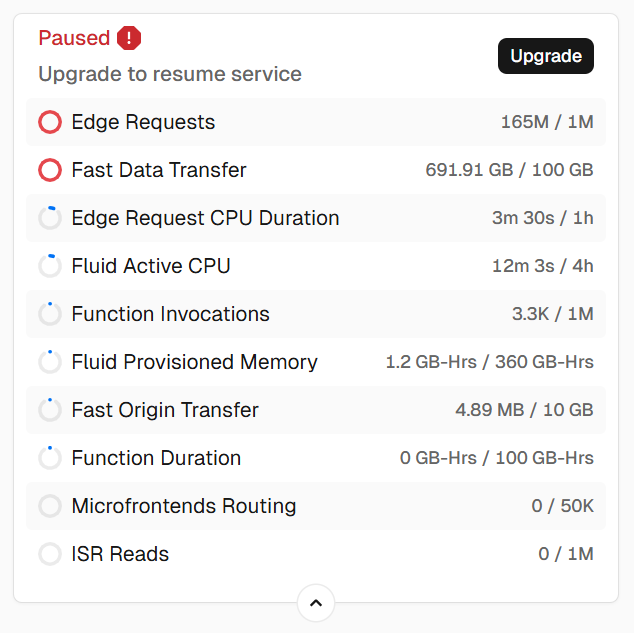

起初我还没发现不对劲,直到我朋友提醒了我一下我才知道源站已经GG了。页面中间就显示个This deployment is temporarily paused。不过我忙于上学,就没来得及看这个报错是怎么回事,当时我初步估计是流量被刷光导致停止服务了。不过因为当时我对自己太过自信了,心想反正全静态都CDN直接缓存的数据不带变的,那么多攻击流量即使回源又能回多少呢?

等我中午到家一看,好家伙,把我下巴都惊掉了:

我去???怎么给我干这么多流量,我对这个恐怖的数据感到不可思议。我想怎么全回源了,不是有CDN在挡刀吗,为什么源站还能被刷这么狠。我百思不得其解,按理来说不能产生这么多回源啊。

我想,要不投降吧。我想现在的当务之急是尽快恢复访问,避免影响读者。然后我就学二叉树树一样直接用EO的Pages来部署博客,就像vercel一样。于是我花了几分钟切过去了,重新部署了下证书。好,能用了。我就想那攻击者不就成小丑了,费半天劲两天统共给我打了600G给我源站干炸了,结果我切个提供商就又能恢复服务了,SB。反正现在源站都没了,而且我就一个html,您就慢慢刷去吧。

那么源站究竟是怎么回事呢?

直到……

我在学校自习课打开博客然后看了眼网络流量,好家伙我终于知道怎么回事了。

原来是twikoo后端API早在进入主站的时候就已经被加载了,于是就被攻击者顺势刷了一遍。这些动态API是走不了CDN缓存的。那我心态不就炸了呀,二叉树树这个博客好歹没后端服务,如果刷的API那他心态也得炸。那么好,现在压力来到我这边了。评论功能注定是要瘫痪一段时间了。太嘿了。

但是……

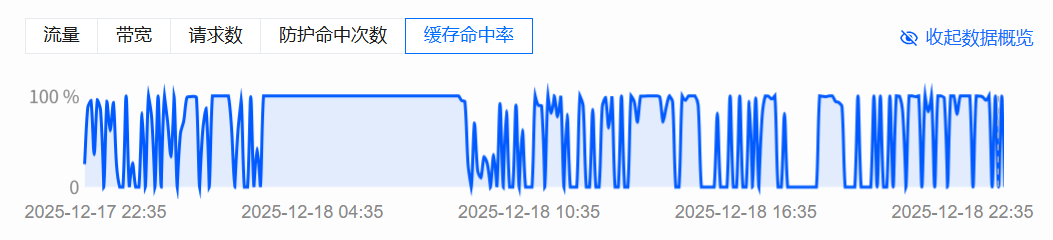

我还是觉得有点不对劲,因为twikooAPI的接口返回数据才多少点东西,顶多也就3kb吧?为什么还能这么狠。并且昨天和今天这两天EO控制台缓存命中率都挺高的(虽然说昨天我忘记看了只能看最近7天的了),总感觉有点蹊跷。

也能够发现其实也并不是一种能100%命中,还是有些直接打到源站上了。况且vercel的waf挺垃圾的

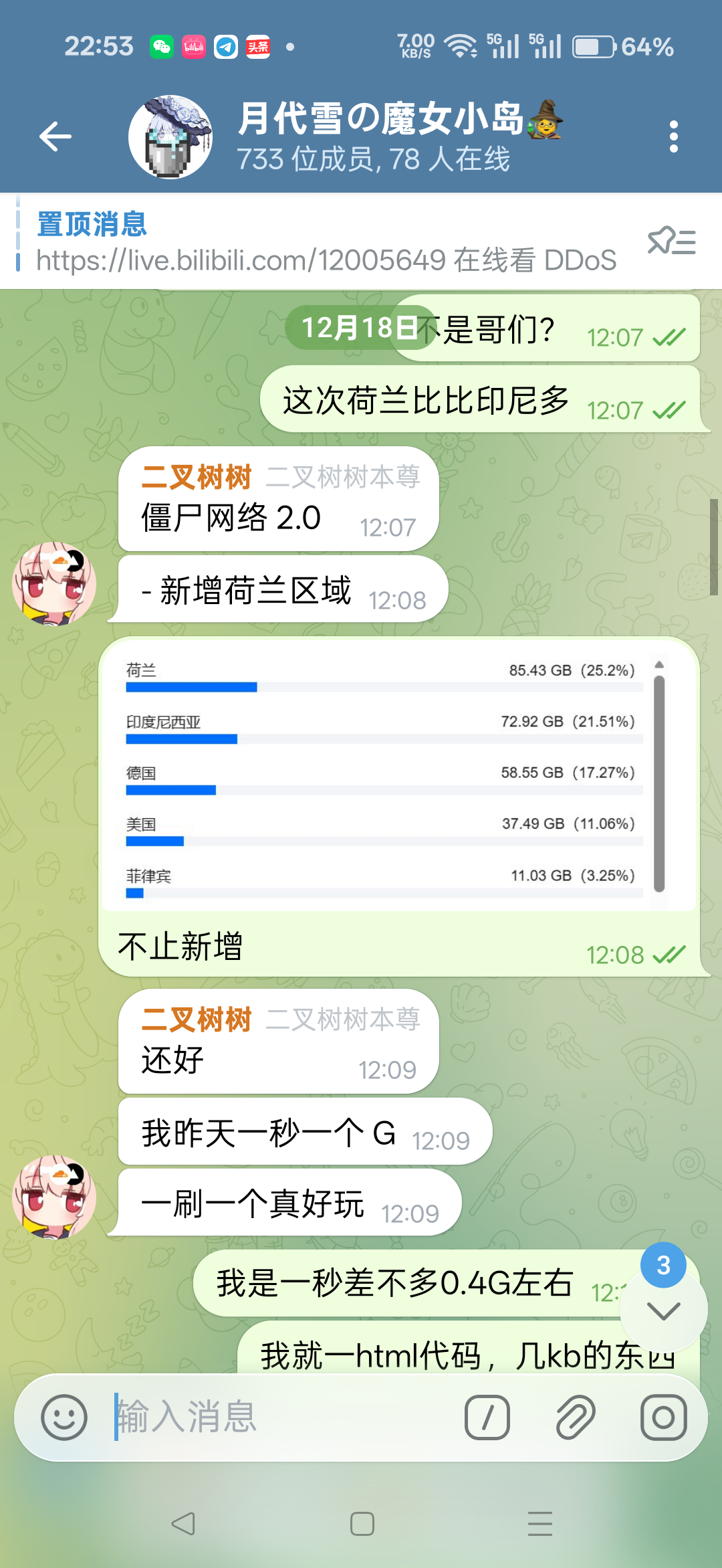

继续来看流量占比,这次他们还升级了,又带了个荷兰来玩。

并且他们还挑了个非常臭的时间来打:01:45。不知道是巧合还是什么,总之是来势汹汹。

甚至还是那种大带宽的访,将近3Gbps。这次是先打完二叉树树,然后过来打的我。我服了,真成苦命鸳鸯了。

哎讲真,这都给我整出连续剧的那种感觉来了,天天《谁打了我》。倒是也挺好玩的,很有意思的一种感觉。二叉呢已经把它当成日常了,那我也应该能早点习惯吧(反正CDN又不限量)。不过我最担心的一点是腾讯别再玩不起给我EO封了,再不就是强制付费不然不给用那种。就目前来看的话离那一天好像还比较远。如果二叉树树那边有什么好的方法来避免或者缓解的话那我也会尝试去跟进一下的。现在来看,打二叉比打我可狠多了,我也真搞不懂,不理解意图到底是什么。

近期我会做些升级,主要是一些对象存储服务就怕攻击者刷这个,给我整几千欠费就完啦。针对这个问题我打算搬到专门负责npm和github镜像的CDN上面,解决一下当前存在的痛点和后顾之忧就差不多了。昨天的时候我看到被攻击真的担心来刷我存储桶,于是赶紧把外链改私有了。现在看网站其实有些样式和行为其实是崩的。嗯就这样。

上期回顾:本站成功遭受了第一次被打,记录这场22.84w次的请求攻击